Sobre nosotros Blog

Sobre nosotros Blog

Aprender los conceptos generales de la seguridad en internet. Bajar, instalar, utilizar y mantener actualizadas las herramientas adecuadas para trabajar seguro. Conocer los servicios útiles de Internet que exigen trabajar con seguridad: Banca Electrónica, compras a través de Internet, consultas a la Administración, etc.

Introducción y antivirus

Test de conocimientos previos

Esquema de seguridad

Retos de seguridad para el año próximo

Introducción a la seguridad

Esquema general de trabajo

Antivirus. Definición de virus. Tipos de virus

Gusanos

Troyanos

Backdoors

De macro

De boot

Protegernos del spam en Twitter

Se anuncia próximo ISP cuya prioridad será la privacidad de sus clientes ante propuestas como CISPA

Kaspersky Lab descubre vulnerabilidades en los dispositivos domésticos conectados

Previo a instalar ningún programa

Antivirus. Descarga e instalación

Proceso de descarga e instalación del programa

Consejos para resguardarte de los virus

Otros programas recomendados

Herramientas de desinfección gratuitas

Técnico. Ejemplo de infección por virus

Juegos online

Anexo

Referencias

Tengo un mensaje de error ¿y ahora?

Monográficos

Antivirus. Configuración, utilización

Test de conocimientos previos

Antivirus. Configuración

Pestaña actualización

Pestaña Componentes

Pestaña Solución de problemas

Antivirus. Utilización

Antivirus. Actualización

Troyanos

Pantalla típica de un troyano cuando estamos a punto de infectarnos

Esquema de seguridad

Técnico. Detalles del virus Sasser

Método de Infección

Síntomas de Infección

Anexo

Noticia (póker)

Referencias

Cortafuegos

Test de conocimientos previos

Cortafuegos: Características

Definición

Tipos de cortafuegos

Concepto de puerto

Tipos de cortafuegos

Cortafuegos de Windows XP

Cortafuegos de Windows 7

Cortafuegos de Windows 8

Cortafuegos de Windows 10 (Resumen)

Limitaciones de los cortafuegos

Cortafuegos de Windows 10

Activar / desactivar cortafuegos

Notificaciones del Centro de actividades

Cambiar la configuración de notificaciones

Restaurar valores predeterminados

Configuración avanzada

Cortafuegos: Utilidades

Consola del sistema

Cortafuegos recomendados

Direcciones de comprobación en línea

Esquema de seguridad

Novedad. USG Firewall

Técnico. Cómo funciona un IDS (sistema de detección de intrusos)

Anexo

Referencias

Antiespías

Test de conocimientos previos

Definición de módulo espía

Tipos de espías

Cookies

En Internet Explorer 7

En Internet Explorer 9, 10 y 11

En Microsoft Edge

Programas

SpyBot

Malwarebytes

Spywareblaster

Descarga e instalación

SpyBot

Malwarebytes

Spywareblaster

Técnico. Evidence Eliminator, amenaza para que lo compres

San Valentín: cuidado con los virus cariñosos

Anexo

Referencias

Antiespías. Configuración, utilización

Test de conocimientos previos

Configuración

SpyBot

Malwarebytes

Spywareblaster

Utilización

SpyBot

Malwarebytes

Spywareblaster

Actualización

SpyBot

Malwarebytes

Spywareblaster

Otros programas recomendados

Direcciones de comprobación en línea

Cómo eliminar los programas espía de un sistema (Pasos)

Esquema de seguridad

Anexo

Kaspersky admite que están saturados de peligros en la red

"Apple está 10 años detrás de Microsoft en materia de seguridad informática"

Para usuarios avanzados: HijackThis

Referencias

Actualizar sistema

Test de conocimientos previos

WindowsUpdate

Configuraciones de Windows Update

Privacidad en Windows 10

Fix-Windows-Privacy

Objetos (o complementos) del Internet Explorer

Navegadores alternativos

Anexo

Referencias

Navegador seguro, certificados

Test de conocimientos previos

Navegador seguro

Ver certificado del servidor

Huella digital (o hash) de un servidor seguro

Certificados digitales

Introducción

Qué es el certificado

Para qué sirve

Qué necesito para utilizar un certificado

Cómo obtener un Certificado

Proceso de obtención de un Certificado

DNI electrónico (eDNI)

Qué es el DNI electrónico

Cómo conseguir el PIN para usar el DNI electrónico si lo hemos olvidado o perdido

Dónde puedo usar el DNI electrónico

Cómo usar el DNI electrónico

Técnico. ¿Qué es un ataque de denegación de servicio (DDos)?. Explicado por un usuario que lo sufrió

Anexo

Tarjetas criptográficas y Token USB

¿Por qué Firefox es más seguro?

Herramientas antifraude Netcraft

Referencias

Correo seguro

Test de conocimientos previos

Correo seguro

Técnicas seguras de utilización del correo

Correo cifrado

Envío de correo firmado

Envío de correo cifrado

Utilización del Certificado digital

Correo anónimo

Técnico. Correo anónimo

Correo anónimo contra el spam

Hushmail

Esquema de seguridad

Anexo

Referencias

Compras seguras a través de internet

Test de conocimientos previos

Introducción

Antes de la compra

Medios técnicos

Medios organizativos

Compra a través de internet

Seguridad en las tiendas on line

Relación de tiendas on line

Confianza on line adicional

Proceso completo de compra en Amazon

Proceso de pago

Tus derechos como comprador on line

¿Cómo reclamar si hay un problema con una compra on line?

Recomendaciones finales y consejos en la compra on line

Anexo. Características de Amazon

Comprobar seguridad

Test de conocimientos previos

Microsoft Baseline Security Analyzer

Comprobaciones on-line de seguridad y antivirus

Técnico. Comprobar seguridad de un sistema Windows

Algunos tópicos erróneos comunes acerca de la seguridad

Lista de comprobación de seguridad en Windows XP y siguientes

Actualizaciones de programas

Anexo

Comprobar seguridad de Windows 10 y del sistema

Referencias

Varios

Test de conocimientos previos

Copias de seguridad

Copias de seguridad programadas

Crear puntos de restauración del sistema

Configuración del programa de copias de seguridad Cobian Backup

Contraseñas

Control remoto

Mensajería electrónica

Privacidad y anonimato

VPN

Tor

Navegar a través de un proxy

Idemix

Boletines electrónicos

Listas de seguridad

Banca electrónica

El muro de fuego

Las claves

El certificado digital

Servidores seguros

Phising

Un caso práctico: Ibercaja

Anexo

Navegador Firefox

Extensiones

Preferencias del buscador Google

Enlaces y noticias sobre seguridad informática

Agenda de control

Kaspersky Lab

Técnico. Seguridad en Linux

Seguridad inalámbrica (Wifi)

Introducción

Consideraciones previas

Objetivo: conseguir una red Wi-Fi más segura

Referencias

Copias de seguridad

Contraseñas

Control remoto

Privacidad y anonimato

Compras a través de Internet

Banca electrónica

Phising

AntiSPAM

Robo de identidad

Glosario de palabras en inglés

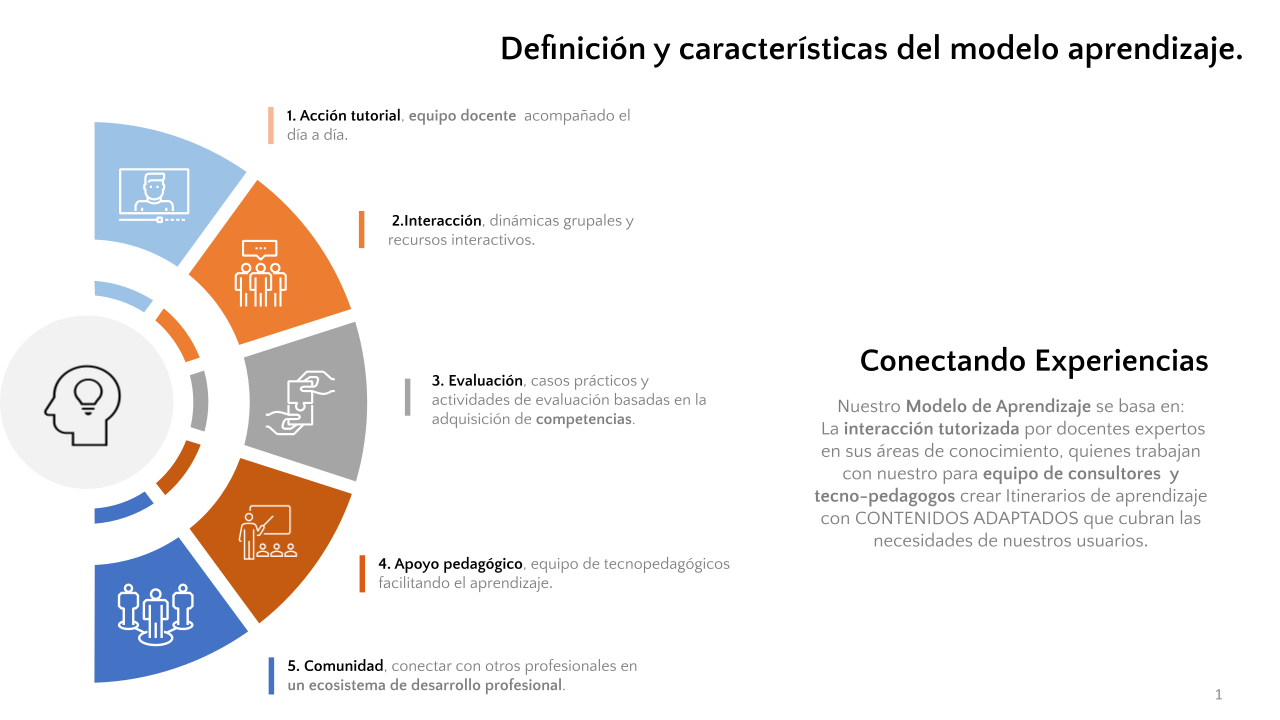

En Criteria creemos que para que la formación e-Learning sea realmente exitosa, tiene que estar basada en contenidos 100% multimedia (imágenes, sonidos, vídeos, etc.) diseñados con criterio pedagógico y soportados en una plataforma que ofrezca recursos de comunicación como chats, foros y conferencias…

Esto se logra gracias al trabajo coordinado de nuestro equipo e-Learning integrado por profesionales en pedagogía, diseño multimedia y docentes con mucha experiencia en las diferentes áreas temáticas de nuestro catálogo.