Sobre nosotros Blog

Sobre nosotros Blog

Introducción a la Web 2.0

Introducción

Concepto de Web 2.0

Características principales

Evolución de la Web

Esquemas de trabajo

Esquema de instalación de un programa en Windows

Esquema de instalación de un programa portable en Windows

Trabajo con una aplicación en línea

Anexo

Lo que no son los blogs

Anexo II

Seguridad en la Web 2.0

Todo se realiza con el navegador

Cuidado con los 'extras' del navegador (plugins o extensiones)

Programas básicos de seguridad

Phishing

Contraseñas

Copias de seguridad

Ficha de servicio 2.0

LinkedIn

Características

Utilización

Consejos

Quienes compiten con LinkedIn

Observaciones

Los pioneros

Pioneros en el mundo

Akamai

Google

Ebay

Napster

Flickr

Youtube

MySpace

Wikipedia

Delicious

Digg

Second Life

Blogger

Movable Type

Pioneros en España

Ramón Buenaventura

Menéame

Fresqui

José Cervera

Nacho Escolar

Enrique Dans

David de Ugarte

Hernán Casciari

Caja de Ahorros de Navarra

Anexo

¿Cómo se caracteriza y diferencia la Web 3.0 de la Web 1.0 y de la Web 2.0?

Caso The Pirate Bay

Herramientas colaborativas sociales

Introducción

Tipos

Herramientas para compartir información

Herramientas para compartir objetos

Herramientas de interacción y compartición

Algunas herramientas

Del.icio.us

Mag.nolia

Flickr

Wikipedia

Facebook

10 consejos para estar protegidos en las redes sociales

Herramientas profesionales de gestión

Introducción

Tipos

Herramientas ofimáticas

Sistemas operativos en línea

Herramientas de teleformación

Redes sociales profesionales

Herramientas para grupos de trabajo

Algunas herramientas

Herramientas ofimáticas

Google Drive

Onedrive

Zoho

Canva

Pixlr

Sistemas operativos en línea

Herramientas de teleformación

ADR Formación

Redes sociales profesionales

Otras redes sociales profesionales y sus características más importantes

LINKEDIN

VIADEO

NETWORKING ACTIVO

RYZE

Herramientas para grupos de trabajo

Otras herramientas para grupos de trabajo

Anexo

Anexo II

Seguridad en las redes sociales

Entornos tipo escritorio

Introducción

Tipos

Algunas herramientas

Entornos autónomos

Netvibes

Speedymarks App

Start.io

Webnode

Feedly

Otro servicio

Entornos que forman parte de otro servicio

My Yahoo

Anexo

Programas lectores de feeds RSS

Anexo II

Nuevos servicios de Google

Google Keep

Temporizador

Google Sky

Google nGrams

Ficha de servicio 2.0

Desktop

Características

Utilización

Otras herramientas

Introducción

Tipos

Algunas herramientas

Periodismo cooperativo. Menéame. Fresqui

Menéame

Fresqui

Correo web. Gmail. Yahoo

Gmail

Yahoo

Copia de seguridad de GMAIL

Discos virtuales. Box.com

Juegos en línea. oGame

Mapas. Google Maps. Bing Maps

Anexo

Dropbox

Anexo II

Copias de seguridad de los servicios 2.0

Google

Google Chrome

Gmail

Copias de seguridad en la nube

Ficha de servicio 2.0

Pearltrees

Características

Utilización

Recursos especiales de la Web 2.0

Introducción

¿Qué es la Web Semántica?

¿Para qué sirve?

Tipos

Algunas herramientas

Buscadores 2.0

Buscador de trámites del Ayuntamiento de Zaragoza

Deepdyve

Ideas afines

Blogs sobre buscadores

TN Relaciones

Xataka

Microblogging

Twitter

Servicios 2.0 originales

Bubok

Yamer

Anexo

Anexo II

Servicios asociados a Twitter

Dos programas clientes de Twitter originales

10 consejos de seguridad para tu cuenta Twitter

Resumen

Ficha de servicio 2.0

Evernote

Características

Utilización

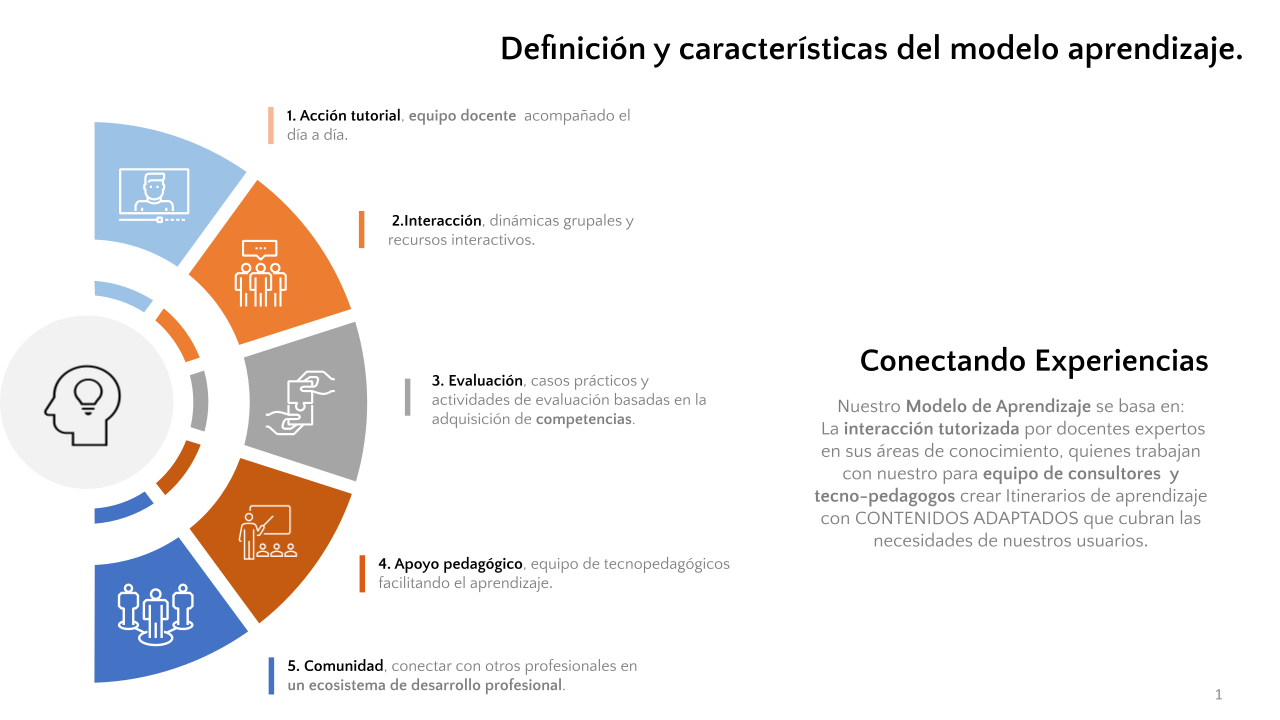

En Criteria creemos que para que la formación e-Learning sea realmente exitosa, tiene que estar basada en contenidos 100% multimedia (imágenes, sonidos, vídeos, etc.) diseñados con criterio pedagógico y soportados en una plataforma que ofrezca recursos de comunicación como chats, foros y conferencias…

Esto se logra gracias al trabajo coordinado de nuestro equipo e-Learning integrado por profesionales en pedagogía, diseño multimedia y docentes con mucha experiencia en las diferentes áreas temáticas de nuestro catálogo.