Sobre nosotros Blog

Sobre nosotros Blog

Aprender los derechos y deberes en el uso de datos personales.

Compartir de forma segura datos personales.

Implantar medidas de privacidad de datos.

Implantar sistemas de navegación privados.

Identificar posibles brechas en la trazabilidad y autenticidad de la información/datos que se manejan.

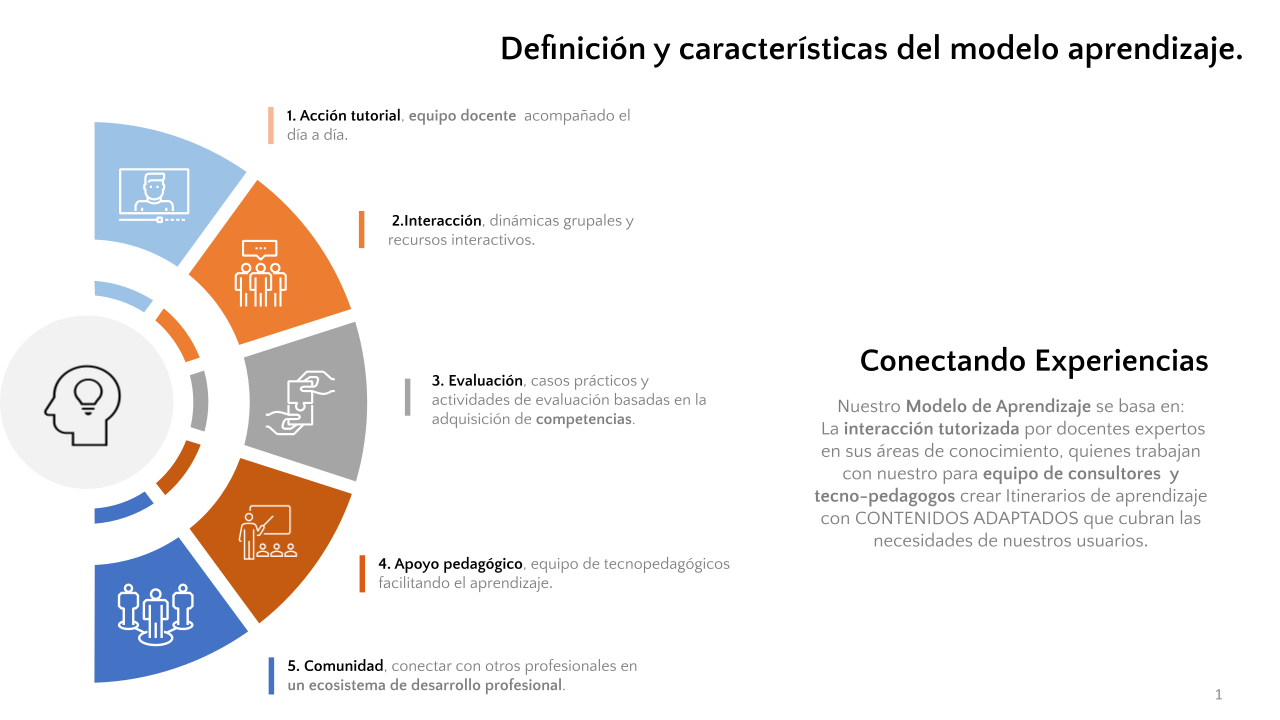

En Criteria creemos que para que la formación e-Learning sea realmente exitosa, tiene que estar basada en contenidos 100% multimedia (imágenes, sonidos, vídeos, etc.) diseñados con criterio pedagógico y soportados en una plataforma que ofrezca recursos de comunicación como chats, foros y conferencias…

Esto se logra gracias al trabajo coordinado de nuestro equipo e-Learning integrado por profesionales en pedagogía, diseño multimedia y docentes con mucha experiencia en las diferentes áreas temáticas de nuestro catálogo.